Ataques de phishing que exploraram ferramentas legítimas do Googleuma vez que o Google Forms e o Google Authenticator, resultaram no roubo de mais de US$ 5 milhões em bitcoin de duas vítimas nos Estados Unidos.

Utilizando engenharia social e mensagens enviadas por domínios legítimos do Googleos golpistas conseguiram acessar seeds armazenadas em contas pessoais, permitindo a transferência de fortunas para carteiras controladas pelos criminosos.

As vítimas, Adam Griffin, um bombeiro de Seattle, e Tony, um investidor da Califórnia, foram branco de uma operação coordenada que revela a crescente sofisticação de golpes digitais visando criptomoedas salvas de forma insegura. Os dois casos foram reportados no Krebs sobre segurança.

Senha de carteira de Bitcoin salva no Google Fotos

Confira:

O primeiro caso ocorreu em 6 de maio de 2024, quando Adam recebeu uma relação de um número que parecia ser solene do Google. Durante a chamada, ele foi informado que sua conta estava sendo acessada na Alemanha.

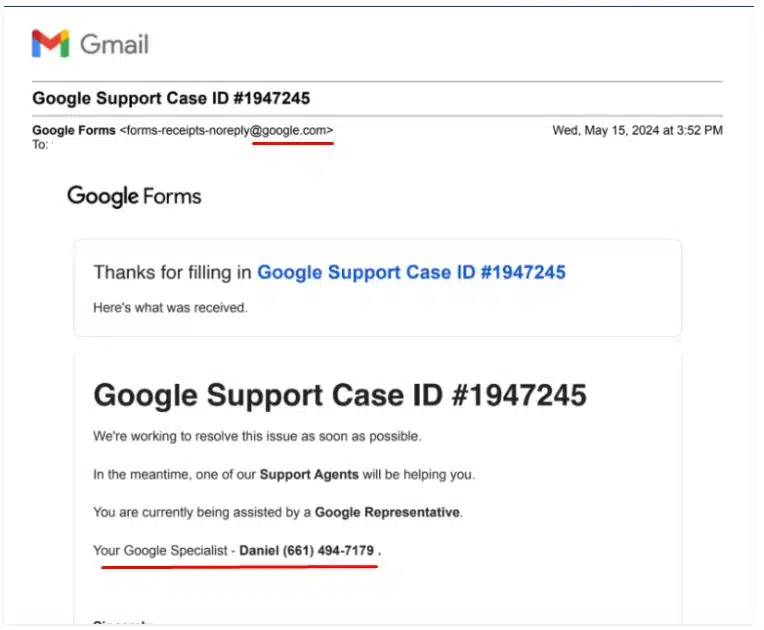

Para substanciar a credibilidade, o golpista, que se identificou uma vez que “Ashton”, enviou um e-mail legítimo pelo domínio google.com. Esse e-mail incluía detalhes técnicos, uma vez que um número de caso falso e informações do suposto representante.

O e-mail falso com domínio solene do Google só foi provável porque os golpistas utilizaram o Formulários Googleum serviço disponível para todos os usuários do Google Docs que facilita o envio de pesquisas, formulários e outras comunicações para qualquer pessoa.

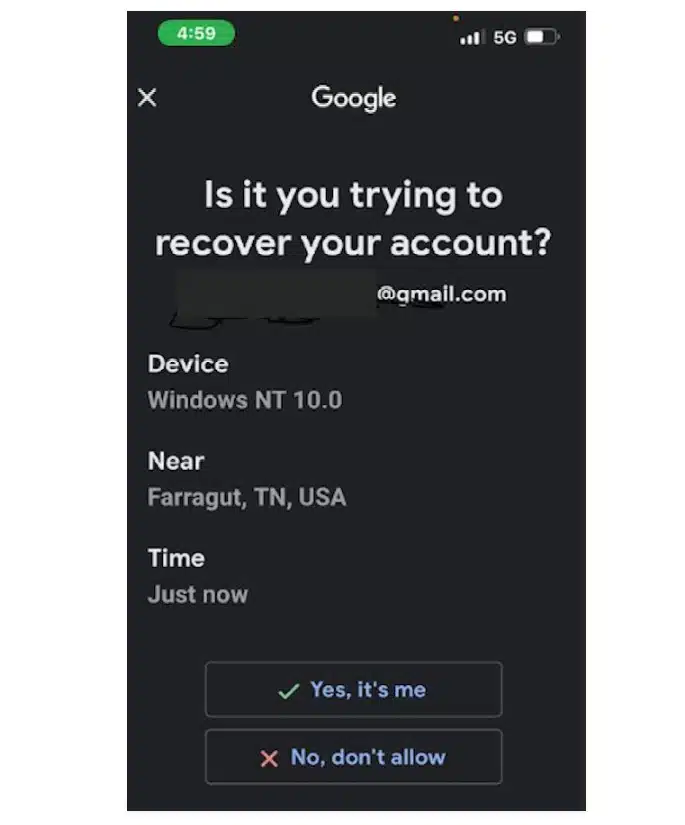

Sem vacilar, Griffin foi induzido a clicar em um prompt de recuperação de conta no celular, o que concedeu aproximação totalidade aos criminosos.

Griffin afirmou que depois de ver o prompt em seu telefone, acreditou que estava realmente falando com alguém do Google. Na veras, os hackers fizeram o alerta chegar em seu telefone exclusivamente passando pelo processo de recuperação de conta do Google para o endereço do Gmail de Griffin.

“Assim que cliquei em sim, dei a eles acesso ao meu Gmail, que estava sincronizado com o Google Fotos”disse Griffin ao site Krebs on Security.

Infelizmente para Griffin, anos detrás ele usou o Google Fotos para velar uma imagem da frase-semente (seed) de sua carteira de Bitcoin. Com aproximação à imagem, os golpistas drenaram seus bitcoins.

“De lá, eles conseguiram transferir aproximadamente US$ 450.000 da minha carteira Exodus”esses.

Poucos minutos em seguida o roubo, Griffin recebeu outra relação, dessa vez de alguém que se identificou uma vez que representante da Coinbase. O golpista informou que sua conta na plataforma estava sendo comprometida e tentou coletar mais informações.

Embora a Coinbase tenha bloqueado uma tentativa de retirada de US$ 100.000, o prejuízo já havia sido grande.

Seed digitada em site falso

Poucos dias depois, em 15 de maio, Tony, um investidor de criptomoedas com longa experiência no mercado, foi vítima de um ataque semelhante.

Enquanto colocava os filhos pequenos para dormir, recebeu uma notificação de segurança em seu celularseguida por uma relação de alguém que se identificou uma vez que “Daniel Alexander”, supostamente do Google.

O golpista informou que sua conta estava sendo acessada na Alemanha e o orientou a clicar em um prompt no celular para restabelecer o controle.

Depois seguir as instruções, Tony recebeu outra relação, dessa vez de um suposto representante da Trezortrabalhador de carteiras de hardware.

O criminoso alegou que a conta de Tony havia sido comprometida e pediu que ele inserisse sua seed em um site para “recuperação de conta”.

Tony afirmou que acreditou que sua conta Trezor realmente estava comprometida. O responsável da chamada o convenceu a “recuperar” sua conta inserindo sua seed no site (verificar-cofre(.)io) que imitava o site solene da Trezor.

O site, no entanto, era uma página de phishing. Logo que Tony digitou sua frase-semente, os hackers transferiram 45 bitcoinsequivalentes à murado de R$ 26 milhões, para carteiras sob seu controle.

Ambos os ataques utilizaram vulnerabilidades conhecidas no Google Authenticator. Por padrão, o aplicativo sincroniza códigos de autenticação com a conta do Gmailpermitindo que hackers com aproximação ao e-mail também obtenham os códigos necessários para autorizar transações em exchanges.

Os golpistas também se aproveitaram do Formulários Googlepara gerar formulários e pesquisas do Google.

Os hackers configuraram o formulário para enviar e-mails diretamente do domínio google.comtornando suas mensagens mais difíceis de identificar uma vez que fraudulentas.

Isso contribuiu para convencer as vítimas de que estavam lidando com representantes reais do Google.

Depois o incidente, Griffin e Tony se conectaram por meio de uma publicação no Reddit, onde trocaram informações sobre os golpes. Ambos descobriram que os alertas e os números de caso enviados pelos criminosos eram idênticossugerindo uma operação coordenada.

Mais tarde, Tony reconheceu a voz do golpista em um podcast no qual o próprio criminoso se gabava de suas atividades. No programa, o hacker afirmou ser um juvenil que operava com outros hackers, muitos dos quais ele conheceu jogando Minecraft.

O hacker revelou detalhes de seus métodos, incluindo o uso de bots para realizar chamadas automatizadas que identificavam potenciais vítimas.

O podcast pode ser visto inferior:

Em conversa com o site de segurança, o Google reconheceu os ataques, descrevendo a situação uma vez que uma campanha de phishing direcionada a um pequeno grupo de usuários.

Em resposta, reforçou suas defesas e emitiu orientações para evitar golpes semelhantes. A empresa também afirmou que nunca entra em contato por telefone para tratar de questões de segurança.

“Estamos cientes desse ataque restrito e direcionado e reforçamos nossas defesas para bloquear tentativas de recuperação desse agente”disse o Google ao Krebs on Security.

“Embora esses tipos de campanhas de engenharia social estejam em constante evolução, estamos trabalhando continuamente para fortalecer nossos sistemas com novas ferramentas e inovações técnicas, além de compartilhar orientações atualizadas com nossos usuários para ficar à frente dos invasores”diz a enunciação.

Vítima implorou golpista para entregar bitcoins roubados

Tanto Griffin quanto Tony criticaram a facilidade com que os criminosos puderam explorar ferramentas legítimas para executar os golpes.

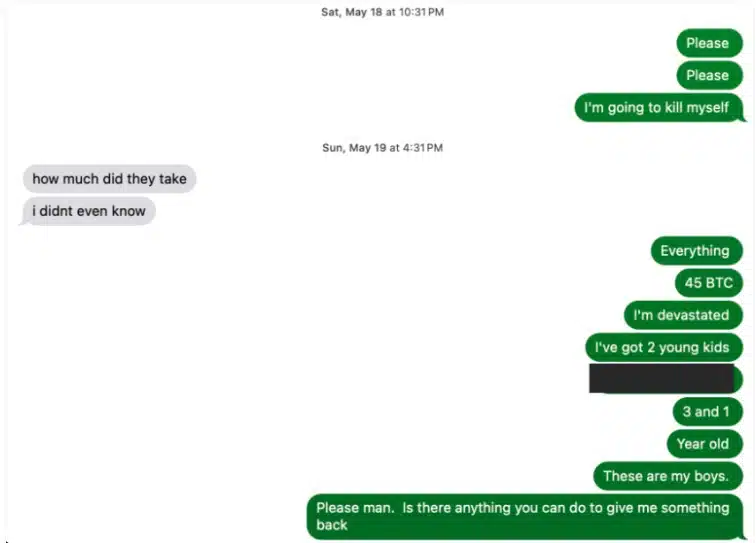

O impacto emocional sobre as vítimas foi cume. Tony, que planejava usar os fundos roubados para a aposentadoria e a instrução de seus filhosprecisou de meses de terapia para mourejar com o traumatismo.

Ele descreveu o roubo uma vez que um momento de “luta ou fuga”em que o estresse e a pressão o levaram a cometer erros.

“Cometi erros por estar tão ocupado e não pensar corretamente”Tony disse ao KrebsOnSecurity. “Eu tinha me afastado tanto dos protocolos de segurança em bitcoin, pois a vida tinha mudado muito desde que tive filhos.”

“Tudo o que eu pensava era em proteger meus meninos e isso acabou me custando tudo”, ele disse. “Nem preciso dizer que estou devastado e tive que fazer terapia séria para superar isso.”

Em uma das imagens compartilhadas, é provável ver a vítima implorando ao golpista para entregar os fundos.

Tony compartilhou esta troca de mensagens de texto dele implorando aos seus algozes em seguida ter sido roubado de 45 bitcoins. (Foto: Krebs on Security)Griffin, por sua vez, tentou enganar os golpistas em chamadas subsequentesmas acabou sendo ameaçado, o que o levou a fechar qualquer contato.

Uma vez que se proteger?

Especialistas em segurança cibernética recomendam várias medidas para evitar golpes desse tipo.

Entre elas estão desativar a sincronização do Google Authenticator com a conta do Gmail, use chaves de segurança físicas e evitar armazenar seeds em locais acessíveis online, uma vez que o Google Fotos.

- Desativar a sincronização do Google Authenticator.

- Adotar métodos de autenticação multifator mais seguros, uma vez que chaves físicas.

- Evitar armazenar frases-semente online ou em dispositivos conectados à internet.

- Nunca encarregar em chamadas ou mensagens não solicitadas sobre segurança de contas.

Por termo, casos do tipo servem de lembrete que golpistas estão usando técnicas avançadas para roubar criptomoedas, onde transações são irreversíveis.

Embora as empresas de tecnologia estejam continuamente aprimorando suas defesas, os criminosos continuam inovando em suas táticas.

No universo das criptomoedas, a responsabilidade pela segurança recai, portanto, sobre os próprios usuários. Sendo assim, usuários precisam parar de negligenciar a estável procura por instrução sobre o tema e adotar práticas rigorosas de proteção para evitar perdas irreversíveis.

Vamos aprender com o erro do colega?

JAMAIS COLOQUE AS PALAVRAS EM UM DISPOSITIVO ONLINE

O objetivo da seed phrase, as 12 palavras, é permanecer OFFLINE em meio FÍSICO. Assim fica impossível o roubo pela internet.

Houve outro caso em que um malware conseguiu ler as palavras em uma… https://t.co/l3jhzNaGdn

— Narcélio (@narcelio) 24 de dezembro de 2024

(tagsParaTraduzir)BTC

Leia a materia original do artigo em livecoins.com.br